Was ist Firewall-as-a-Service (FWaaS)?

Sie lassen nicht jeden ungefragt in Ihr Haus – und dasselbe sollte auch für Ihr Netzwerk gelten. So dient eine Firewall-as-a-Service (FWaaS) als Sicherheitsvorkehrung für Cloud-Infrastruktur für einen besseren Datenschutz.

Cyberangriffe werden immer ausgeklügelter und finden immer häufiger statt. Daher war es nie wichtiger, einen kritischen Blick auf Ihre Netzwerksicherheit zu werfen. Immer mehr Unternehmen schöpfen ihr Cloud-Potenzial aus und wenden sich As-a-Service-Lösungen zu – beispielsweise Network-as-a-Service (NaaS) und Software-as-a-Service (SaaS) –, um sich die vielen Vorteile der Cloud-Technologie zunutze zu machen. Doch es gibt eine weitere Cloud-Lösung, die einen wichtigen Beitrag zum Schutz Ihres Netzwerks leisten könnte: Infrastructure-as-a-Service (IaaS) oder konkreter Firewall-as-a-Service (FWaaS).

Von „As-a-Service“-Modellen spricht man, wenn IT-Services remote oder über die Cloud eines NaaS-Anbieters (Network-as-a-Service) on-demand bereitgestellt werden. Da diese Services Cloud-nativ sind, erfordern sie allenfalls einen geringen Investitionsaufwand und lassen sich in der Regel im Laufe der Zeit skalieren, um veränderten Unternehmensanforderungen gerecht zu werden. Somit unterscheidet FwaaS sich von traditionellen Firewalls, da sie dem Kunden über die Cloud oder einen NaaS-Anbieter zur Verfügung gestellt wird – ohne jegliche Hardware-Installation oder Instandhaltung einer On-Prem-Infrastruktur.

Eine Netzwerk-Firewall lässt sich mit dem Sicherheitsdienst eines Gebäudes vergleichen, der die Identität von Personen überprüft, die das Gebäude betreten möchten, und denjenigen, die keine Erlaubnis haben, den Zutritt verweigert. Die Netzwerk-Firewall übernimmt eine ähnliche Funktion: Indem Datenverkehr, der in das Netzwerk zu gelangen versucht, bewertet wird, kann das Netzwerk vor unbekannten und unerwünschten Bedrohungen geschützt werden.

Bevor Unternehmen zunehmend globalisiert und dezentralisiert wurden, reichten herkömmliche Firewalls, die auf einzelne Standorte beschränkt waren, vollkommen aus, und die IT-Abteilungen mussten eine Firewall nicht über ihren ursprünglichen Installationsort hinaus erweitern. Doch heute sind die Grenzen von Firewalls deutlich ausgeweitet, da sich überall Endpunkte befinden, die die Anforderungen globaler Belegschaften und Geräte ohne eindeutig definierte Netzwerkgrenzen erfüllen.

Wie funktioniert eine Firewall-as-a-Service?

Die FWaaS befindet sich zwischen dem Unternehmensnetzwerk und dem öffentlichen Internet und schützt die Unternehmensarchitektur mithilfe verschiedener Filter- und Sicherheitsmaßnahmen, die verhindern, dass eingehende Bedrohungen in das Netzwerk gelangen, vor Cyberangriffen. Diese Maßnahmen umfassen automatisierte Reaktionen bei Erkennung einer Bedrohung, vollständige Ereignisprotokollierung und Sicherheit durch Intrusion Prevention Systems (IPS) und Domain Name Systems (DNS).

Wenn Datenverkehr versucht, in das Unternehmensnetzwerk zu gelangen, wird er zuerst von der FWaaS-Lösung auf etwaige Bedrohungen untersucht. Durch die Analyse der Informationen in jedem Datenpaket – z. B. woher es kam oder Anzeichen von schädlichen Inhalten – kann sie den Datenverkehr daraufhin entweder akzeptieren oder ablehnen und daran hindern, in das Netzwerk zu gelangen.

Darüber hinaus bieten Next-Generation Firewalls (NGFW) einen deutlich größeren Funktionsumfang als traditionelle, ältere Firewalls, darunter Beobachtung und Kontrolle von Anwendungen, erweiterter Malware-Schutz durch Sandboxing und tief integrierte IPS.

IT-Abteilungen können ihre FWaaS an ihre konkreten Anforderungen anpassen, z. B. welche Mitarbeiter auf welche Daten zugreifen können, indem sie bestimmte Anmeldungen, Websites, IP-Adressen usw. herausfiltern. Damit werden Unternehmen vor Bedrohungen von innen und außen geschützt.

Deshalb brauchen Unternehmen FWaaS

Die Entscheidung für FWaaS anstelle von traditioneller Hardware vor Ort, Firewalls oder alternativen Netzwerkschutzvorrichtungen kann aus etlichen Gründen vorteilhaft sein:

- Transparenz – FWaaS bietet on-demand Transparenz und Kontrolle über Sicherheitsmaßnahmen, Benutzer, Anwendungen und Standorte. Indem jede Sitzung detailliert protokolliert wird und Angriffsmuster mithilfe von Deep Learning erkannt werden, können Unternehmen bessere Einblicke in Netzwerkschwachstellen gewinnen.

- Zero-Trust-Fähigkeit – in Sachen Cloud-Sicherheit gibt es keine bessere Option als ein Zero-Trust-Framework. Mit einer FWaaS als Bestandteil eines Zero-Trust-Modells werden Sicherheitsrichtlinien im Einklang mit einem Secure Access Service Edge (SASE-)Framework – ein absolutes Muss im Zeitalter der Remote-Arbeit – auf die Endpunkte der Benutzer angewendet. Darüber hinaus reduziert Zero Trust die Latenz, indem direkt über das Internet eine Verbindung mit Anwendungen hergestellt wird.

- Globale Rechenleistung in Echtzeit und schnelle Bereitstellung – aufgrund von Problemen in der Lieferkette müssen viele IT-Abteilungen viel zu lange auf Hardware-Firewalls warten. Mit FWaaS können diese Funktionen hingegen in Echtzeit bereitgestellt werden.

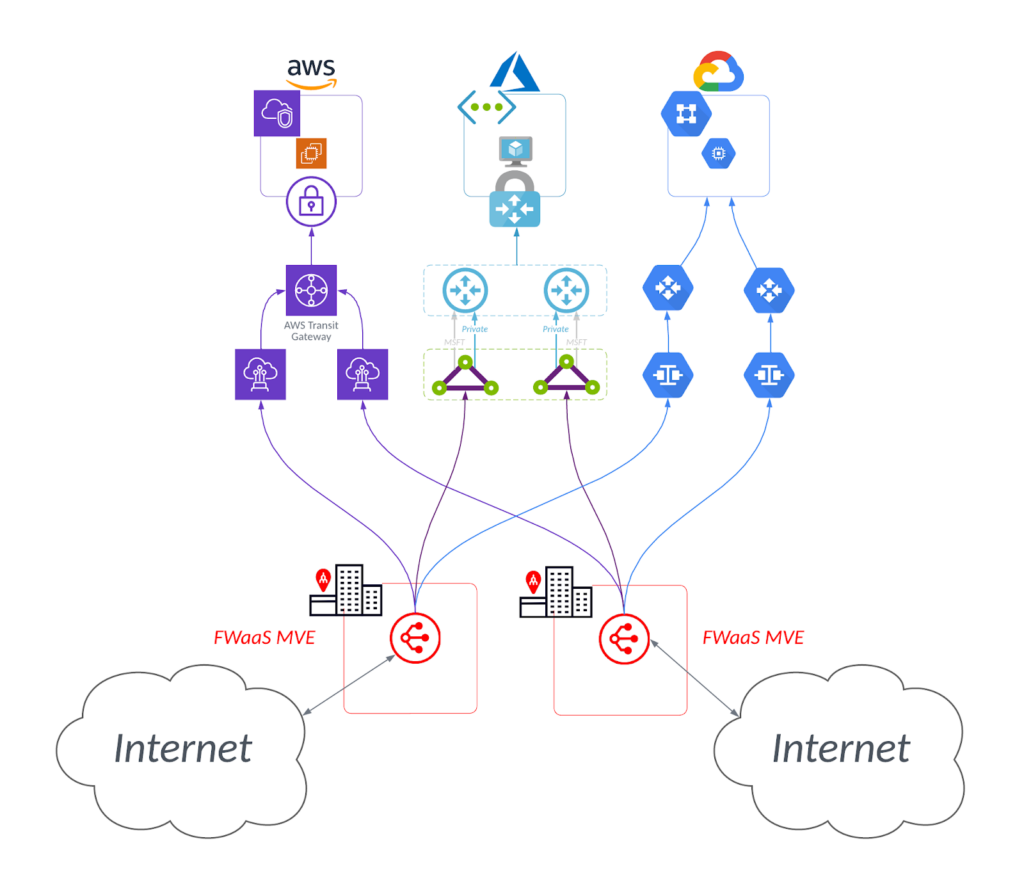

- Geografische, Zugriffs- und technologische Redundanz – im Zusammenhang mit einer Funktion zur Virtualisierung von Netzwerkfunktionen (NFV) für SD-WAN wie beispielsweise MVE lässt sich FWaaS für Redundanz- und Diversity-Zwecke in anderen Rechenzentren bereitstellen. Außerdem ist – als Backup für die primäre Glasfaser-Route – der Zugriff per IPSec über das Internet auf das Netzwerk möglich.

- Benutzerdefinierte Konfigurationen – mit dem richtigen Anbieter lässt sich eine FWaaS als maßgeschneiderter Router verwenden und so konfigurieren, dass Sie einen noch größeren Nutzen aus Ihrem Netzwerk ziehen – beispielsweise indem Sie die Beschränkungen von AWS-Transit-Gateways überwinden.

FWaaS als Bestandteil eines SASE

Eine FWaaS-Lösung kann als Bestandteil einer Secure Access Service Edge (SASE-)Infrastruktur verwendet werden. SASE ist „ein Framework, das die besten Elemente von softwaredefinierten Netzwerken und SD-WAN mit modernisierter Edge-Sicherheit vereint“. Es umfasst Elemente wie ein softwarebasiertes Weitverkehrsnetz (SD-WAN), Secure Web Gateway (SWG) und Zero Trust Network Access (ZTNA) und bildet so ein optimales, sicheres Edge-Netzwerk für das Unternehmen.

Im Rahmen eines SASE-Frameworks arbeitet FWaaS zusammen mit anderen Sicherheitsprodukten und schützt den Netzwerkperimeter vor Cyberangriffen. Kunden können sich dabei auf einen einzigen Anbieter verlassen, statt mehrere Drittanbieter heranziehen zu müssen. Das Ergebnis ist eine rundum erneuerte Netzwerkarchitektur, die dynamisch, flexibel und sicher ist und die nötige Leistung für die rund um die Uhr aktiven Anwendungen von heute sowie Ressourcen liefert, die in öffentlichen, privaten und hybriden Clouds gehostet werden.

Informieren Sie sich in unserem Einsteigerleitfaden über die Grundlagen von SASE.

Anwendungsfälle

Die Vorteile einer in Cloud-Infrastrukturen integrierten FWaaS sind nun klar, aber für wen eignet sich diese Lösung am besten? Es gibt eine ganze Reihe von Anwendungsfällen für die Implementierung einer FWaaS. Dazu gehören:

- Sichere Unterstützung aller erforderlichen Anwendungen in Unternehmensnetzwerken – erkennen Sie über Unternehmensanwendunge erfolgte Angriffe. Setzen Sie spezifische Kontrollen für Anwendungsfunktionen durch, überwachen Sie die Daten und Inhalte von Anwendungen und vieles mehr.

- Schutz vor bekannten und unbekannten Bedrohungen unabhängig von den für die Übermittlung der Bedrohungen genutzten Anwendungen – FWaaS ermöglicht eine sehr präzise Kontrolle für Netzwerkanwendungen. Mit Deep Packet Inspection-Funktionen und einer zustandsorientierten Echtzeituntersuchung von Anwendungen bildet eine Next-Generation Firewall (NGFW) eine robuste Verteidigungslinie gegen bekannte und unbekannte Bedrohungen für Webanwendungen.

- Bereitstellung von Notfallzugriff und Langzeitredundanz – richten Sie FWaaS als temporäre Zugriffsmethode für Regionen ein, in denen es zu Netzwerkproblemen auf der letzten Meile oder MPLS-Ausfällen im Kernnetzwerk kommt. Der redundante Pfad, der durch die FWaaS gebildet wird, ist außerdem eine gute Backup-Option für Langzeitredundanz.

- Sichere VPN-Gateways – eine FWaaS bildet bei ihrer Verwendung als Sicherheits-Layer für VPN-Gateways einen zentralen Netzwerkzugangspunkt für sicherere und leistungsstärkere Netzwerkverbindungen. Zudem ist eine schnelle und einfache Erstellung eines einzelnen Gateways möglich. So sparen Sie Zeit, Geld und Arbeit und vermeiden das Chaos im Zusammenhang mit der Verwaltung mehrerer Tunnel. Darüber hinaus ermöglicht eine FWaaS Kunden die Bereitstellung von SASE-Endpunkten für strikte, richtlinienbasierte Services für Endbenutzer.

- Überwinden von durch die Cloud erzwungenen Begrenzungen oder Quoten – mithilfe maßgeschneiderter Konfigurationen der Firewalls können bestimmte Zugriffs-Limits der CSPs (beispielsweise die bereits erwähnten Transit-Gateway-Limits von AWS) umgangen werden.

Keine FWaaS zu haben ist wie „keinen Virenschutz auf dem Computer zu haben“, daher ist es ratsam für jedes Unternehmen, das täglich mit der Cloud interagiert oder geschäftskritische oder vertrauliche Daten verarbeitet, eine FWaaS einzuführen. FWaaS eignet sich am besten für große Unternehmen mit vielen Remote-Mitarbeitern, die über verschiedene Geräte auf Anwendungen zugreifen.

So kann Ihnen Megaport helfen

Mithilfe von Megaport Virtual Edge (MVE) können Kunden eine FWaaS für ihr Unternehmensnetzwerk in mehr als 20 Metroregionen mit einem nutzungsbasierten und skalierbaren Modell bereitstellen.

Mit einer über MVE bereitgestellten FWaaS kommen Benutzer in den Genuss einer Next-Generation Firewall (NGFW) – einer Netzwerksicherheitsvorrichtung, die über die Funktionen einer herkömmlichen Firewall hinausgeht und nicht nur den ein- und ausgehenden Datenverkehr im Netzwerk untersucht, sondern auch eine tiefgreifendere Anpassung sowie Deep Learning für Bedrohungen und Muster ermöglicht.

Firewall-as-a-Service kann sich als wertvoller und notwendiger Layer für die Infrastruktur eines Unternehmensnetzwerks erweisen und Benutzer mit on-demand verfügbaren Funktionen die vollständige Kontrolle über ihr Netzwerk ermöglichen. Ihr Team kann sich darauf verlassen, dass die FWaaS eingehende Bedrohungen aktiv überwacht und konstant als zusätzlicher Sicherheits-Layer für das Netzwerk dient und es vor Cyberbedrohungen schützt.